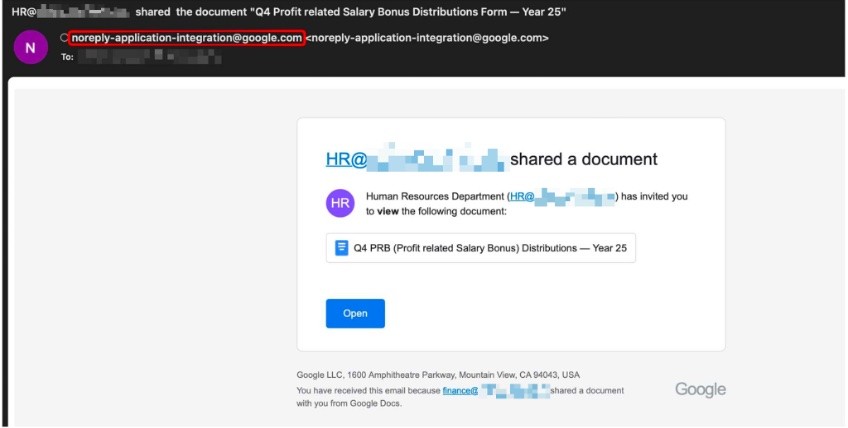

近年来,一起借助云平台官方能力实施的钓鱼攻击引起广泛关注。攻击者滥用 Google Cloud 的应用集成功能,向企业用户发送看似合规的通知邮件,这些邮件来自官方域名,内容仿佛语音留言、文件访问或授权请求,与日常工作场景高度吻合。

在短时间内,攻击者发送了成千上万封此类钓鱼邮件,波及多个行业。不同于传统钓鱼,这次并未伪造域名或入侵系统,而是利用云服务的能力完成分发。

从技术角度看,关键不在于冒充本身,而在于滥用信任机制。攻击链呈现为多阶段:用户点击托管在受信任云服务上的链接,进入中间验证页面以规避自动化检测,最终跳转至伪造的登录页面,凭证在此阶段被窃取。发送者地址、域名和初始链接看起来都正常。

这意味着,传统基于发件人信誉或白名单的邮件安全模型正在失效。攻击混入正常业务流程时,单点规则和静态判断难以及时发现风险。谷歌方面表示,该事件源自对云工作流自动化工具的滥用,而非基础设施被攻破,并已采取拦截与改进措施,显示在云与自动化环境中,攻击者无需突破防线,而是站在合规边缘作业。

预防为先,保障安全。

该事件揭示的共性在于,攻击并非从明显异常开始,而是嵌入到看似正常的业务流程中,因此单点检测难以奏效,真正有效的防护需要在大量看似正常的交互中识别潜在风险。

这正是 Check Point 的威胁情报系统 ThReaTCLoud AI 的价值所在。它通过全球威胁情报、用户行为模式和 AI 分析结果,对钓鱼攻击常见的链式特征进行关联判断。一旦全球任何端点识别出与该攻击相关的恶意特征,ThReaTCLoud AI 会在秒级内将情报同步给全球所有客户。

HaRMony Email:在邮件入口切断攻击链。

在行业认可方面,HaRMony Email 及协作方案在 Gartner 的电子邮箱安全领域被评为领导者。这一权威认可不仅体现其技术实力,也标志着“API 级优先”和“预防为先”的防御理念成为行业标准。

HaRMony 之所以获得此荣誉,关键在于:

1. API 内联防御:通过 API 直接嵌入云办公环境,在邮件抵达收件箱的瞬间进行扫描拦截,即使来自官方域名,只要包含恶意意图就会被阻断,消除了“手滑误点”的风险。

2. AI 深度分析:核心 AI 不仅看谁在发邮件,更看邮件在做什么。针对多重跳转和假验证码等手法,能够穿透伪装,通过自然语言处理与视觉识别分析来判定攻击意图。

3. 全方位覆盖:作为 Gartner 认证的领导者,保護范围扩展至邮件之外的协作工具,如 Teams、Slack、Google Drive 等,防止攻击者在受信任的协作平台上横向移动。

从这起事件可以看出,攻击者正在利用企业最信任的基础设施与流程。在这样的环境下,盲目信任白名单已难以应对日益复杂的网络攻击。以 ThReaTCLoud AI 为中枢、以 HaRMony Email 为代表的预防型邮件安全体系,在攻击发生之前就实现风险阻断,才是企业邮件安全的更可靠之道。